-

Notifications

You must be signed in to change notification settings - Fork 477

使用方法

1. LogonTracerの起動

2. Web GUIへアクセス

3. EVTXのインポート

4. イベントログの検索と可視化

5. アカウントとホストの重要度

6. タイムライン

LogonTracerをオプション -r で実行します。

オプション -h でヘルプメッセージを見ることができます。

$ python3 logontracer.py -r -o [PORT] -u [USERNAME] -p [PASSWORD] -s [IP Address]- -r: Webサーバの起動

- -o: Webサーバの動作するポート番号 (8080など)

- -u: インストールしたNeo4jのユーザ名 (デフォルトではneo4j)

- -p: インストールしたNeo4jのパスワード

- -s: Webサーバの起動するアドレス (localhostなど)

Webブラウザで http://[LogonTracer_Server]:8080/ にアクセスします。JavaScriptを有効にして下さい。

サポートするブラウザ

- Mozilla Firefox

- Google Chrome

- Microsoft Edge

Web GUIまたはlogontracer.pyを使用してイベントログをインポートします。EVTXをインポートした後、 Webブラウザをリロードする必要があります 。

イベントログは"upload EVTX"ボタンでインポートできます。EVTXファイルのインポートが成功しない場合は、"Log"ボタンで確認してください。

イベントログはlogontracer.pyのオプション -e でインポートできます。

$ python3 logontracer.py -e [EVTX File] -z [TIME Zone] -u [USERNAME] -p [PASSWORD] -s [IP Address]- -e: インポートするEVTXファイル

- -z: タイムゾーン (例: +9, -5)

以下は、logontracer.pyからインポートしたサンプルの出力例です。

$ python3 logontracer.py -e Security.evtx -z -3 -u neo4j -p password -s localhost

/usr/local/lib/python3.5/dist-packages/statsmodels/compat/pandas.py:56: FutureWarning: The pandas.core.datetools module is deprecated and will be removed in a future version. Please use the pandas.tseries module instead.

from pandas.core import datetools

[*] Script start. 2017/12/17 22:02:27

[*] Delete all nodes and relationships from this Neo4j database.

[*] Parse the EVTX file Security.evtx.

[*] Next recode number is 62032.

[*] Time zone is -3.

[*] Start parsing the EVTX file.

[*] Now loading 62000 records.

[*] Load finished.

[*] Total Event log is 62031.

[*] Calculate PageRank.

[*] Calculate ChangeFinder.

[*] Creating a graph data.

[*] Creation of a graph data finished.

[*] Script end. 2017/12/17 22:15:04ナビゲーションバーを使用して、アカウント名、ホスト名、IPアドレス、イベントID、およびイベント数を検索します。 Exportボタンは、CSV、JPG、PNG、JSONのグラフデータをダウンロードできます。

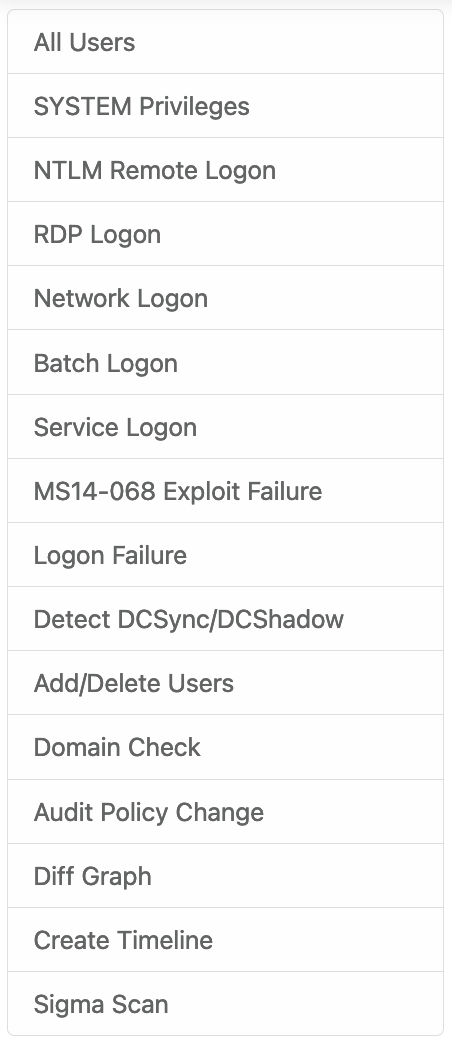

サイドバーを使用して、特定の基準に一致するアカウント名を検索します。

- All users: すべてのアカウントとホストを可視化

- SYSTEM privileges: システム権限のアカウントを可視化

- RDP Logon: RDPログオンをしているアカウントとホストを可視化 (Logon type: 10)

- Network Logon: リモートログオンをしているアカウントとホストを可視化 (Logon type: 3)

- Batch Logon: 自動ログオンしているアカウントとホストを可視化 (Logon type: 4).

- Service Logon: サービスログオンしているアカウントとホストを可視化 (Logon type: 5).

- ms14-068 exploit failure: ms14-068の脆弱性悪用の失敗を示すエラーログを可視化

- Logon failure: ログオン失敗しているアカウントを可視化

-

管理者権限アカウント

管理者権限アカウント -

一般ユーザアカウント

一般ユーザアカウント -

IPアドレスおよびホスト

IPアドレスおよびホスト

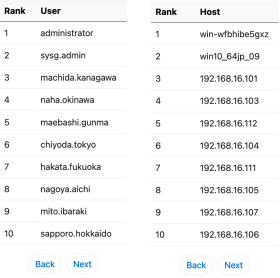

LogonTracerは、ランキングによって不正使用されたアカウント/ホストを表示することができます。 このランク付けのために、LogonTracerはイベントログのグラフ上でネットワーク分析を実行し、各ノードの「中心性」に基づいてランキングを作成します。 中心性は、各ノードがネットワーク内の中心に近接していることを示す指標です。 中心性の計算には、PageRankを使っています。 PageRankは、Webページの重要性をチェックするアルゴリズムです。 LogonTracerはPageRankを使用して、ドメインネットワーク内のアカウントとホストの重要性を調べます。 PageRankの高いアカウントは多くのホストにログオンしており、攻撃者のLateral Movementの動きによって使用されている可能性があります。

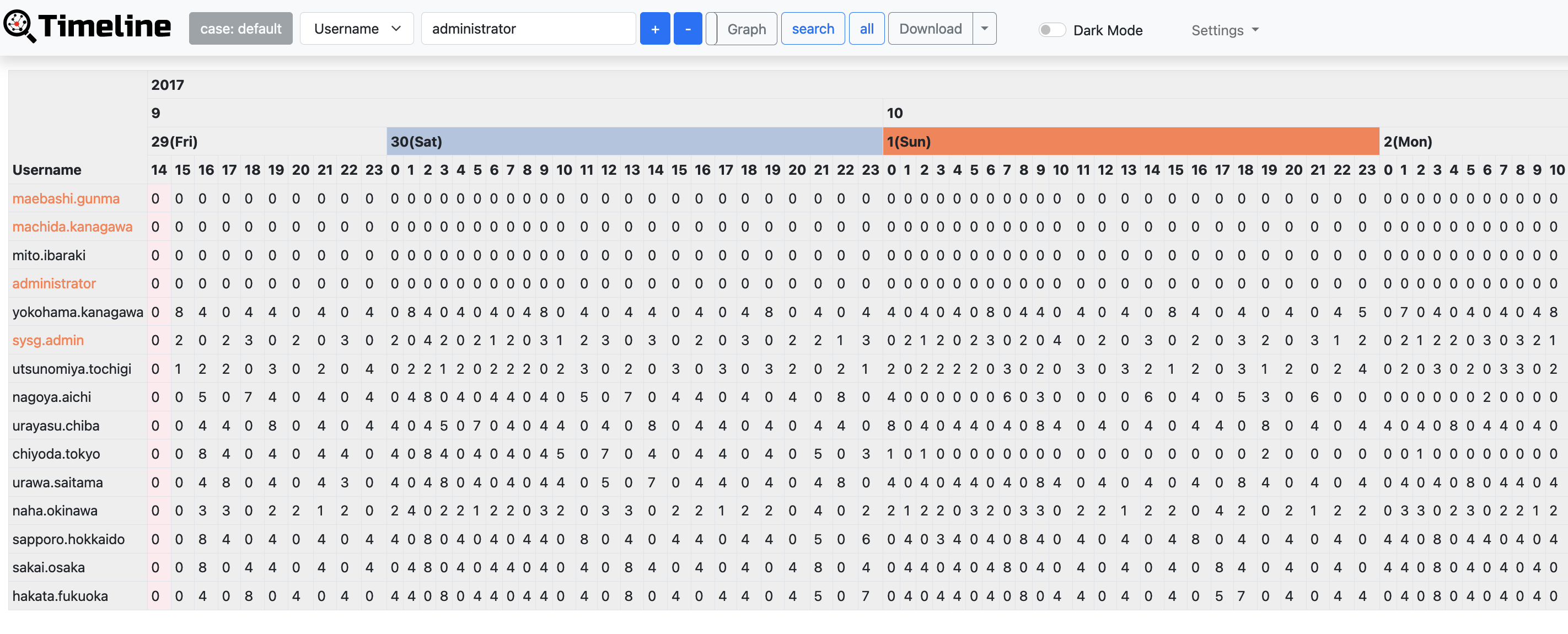

Timelineボタンは、時系列での1時間毎のイベントログのカウントを表示します。時系列で大きくカウント数が変化した部分はハイライト表示されます。この時系列の異常検出には、変化点検知アルゴリズムChange Finderを使用します。 タイムラインのサマリと詳細はDownloadボダンからCSVデータでダウンロードできます。