【腾讯云代码分析】强化安全规则包 #568

cocorunning

announced in

Announcements

Replies: 2 comments

-

|

希望不久后能强化一下java😄 |

Beta Was this translation helpful? Give feedback.

0 replies

-

|

我们被veracode扫描到ssrf问题了,可是要如何解决呢 ?我们尝试使用ESAPI去修复, 但是没有效果。 httpClient.execute(new HttpGet(url)); |

Beta Was this translation helpful? Give feedback.

0 replies

Sign up for free

to join this conversation on GitHub.

Already have an account?

Sign in to comment

Uh oh!

There was an error while loading. Please reload this page.

Uh oh!

There was an error while loading. Please reload this page.

-

该规则包重点关注各语言的安全类问题,针对OWASP Top10 中常见的漏洞进行分析,包括注入攻击、 XML 外部实体攻击、XSS跨站脚本攻击、反序列化漏洞、敏感数据暴露、URL重定向漏洞等,并结合CWE中常见漏洞,比如**服务端请求伪造(SSRF)**等,进行专项安全漏洞分析。

强化的安全规则主要有“致命”和“错误”级别,针对这些安全漏洞,TCA可以准确识别漏洞所在位置并提供修复建议。

已支持语言:Go、PHP、Python

已支持框架:ThinkPHP、Django

注:该规则包由TCA独立工具支持,需申请授权免费使用,申请传送门:《CLS使用文档》

启用规则包

分析方案 -> 代码检查 ->“强化”规则包 -> 启用/查看规则

问题示例

反序列化漏洞

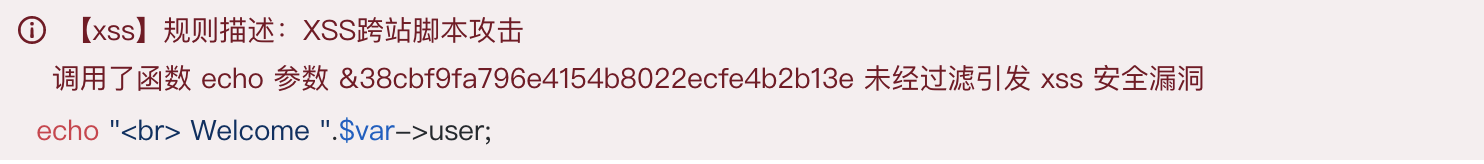

XSS跨站脚本攻击

SSRF

命令行注入

SQL注入

欢迎使用!:tada:

关注我们,持续为您的代码助力!

QQ交流群:361791391

公众号(腾讯云静态分析)回复「进群」获取官方微信交流群传送门_

Beta Was this translation helpful? Give feedback.

All reactions